防火墙及入侵检测系统研究

摘要:网络给我们带来了方便的同时,也带来了安全问题,怎么保护我们的隐私以及企业的信息安全是我们最需要关注的重点。我们可以通过很多的网络工具,硬件设备等来保护自己的主机网络。这其中防火墙和入侵检测系统就是应用十分广泛和最好的选择。他们可以帮助你的计算机防御网络中的各种威胁,并作出及时的动作,来把那些危险的连接和攻击隔绝在你的计算机之外,降低企业或个人网络整体的风险。从网络管理员的角度来看,世界可以很清楚的分为两个阵营,一部分是好人,另一部分是恶意攻击者,这就必须仔细审查才能让他们访问网络,所以这些安全工作,都是由防火墙和入侵检测系统的运行设备完成的。

关键词:防火墙;入侵检测系统;内外网;路由器

Research on Firewall and Intrunsion Detection

Abstract: The network to bring us convenience at the same time, but also brought security problems, how to protect our privacy and enterprise information security is the focus that we need to pay attention to most.We can protect our host network through many network tools, hardware devices and so on.Among them firewall and intrusion detection system are widely used and the best choice.They can help your computer defend against all kinds of threats in the network, and make timely actions to isolate those dangerous connections and attacks from your computer, reducing the overall risk of enterprise or personal network.From the network administrator's point of view, the world can be clearly divided into two camps, one is good people, the other is malicious attackers, which must be carefully examined to allow them to access the network, so these security work is done by the firewall and intrusion detection system operating equipment.

Keywords: firewall;Intrusion detection system;Inside and outside the network;The router

一、防火墙的简介

(一)、 防火墙的提出和发展阶段

互联网给我们提供了便利的同时,也带来了很多的问题,怎么保障我们的隐私以及企业的信息安全是我们最需要关注的着重点。我们可以利用许多的网络工具,设备等来保障自己的主机网。这其中使用比较普遍的,比较大众的就是防火墙和入侵检测系统。他们可以帮助你的计算机抵抗网络中的许多危害,并很快的作出反应,来把那些威胁抵挡在你的计算机之外,降低企业或个人网络整体的风险。

要了解防火墙就要从他的历史开始了解,若从功能划分,其历史主要分为五个阶段:1980年,第一代防火墙就出现了,而且这个防火墙基本上出现时间与路由器相同。第一代的防火墙还大部分依赖的技术还是包过滤,仍然需要凭借路由器的包过滤功能促成的防火墙;但是呢,随着人们对想要达到网络安全和性能的上升,防火墙逐渐摆脱了“寄人篱下”的生活,慢慢演变为一个分离结构的,有独特用处的设备。1989年,贝尔实验室的Dave presotto和Howard Trickey最早提出了新一代的防火墙。到1990年开始,就推出了第三代防火墙。等到1994年市面上出现了以色列的一个公司叫CheckPoint提出了的基于USC信息科学院的BobBraden开发的新技术,动态包过滤,也就是的第四代防火墙。1998年,NAI公司发明了一种技术叫做自适应代理(Adaptive proxy),并且很快的投入使用,给与了防火墙崭新的意义,可以把这种防火墙叫做第五代防火墙。这就是防火墙五个大致的发展阶段,而为什么要提出防火墙则要先了解防火墙是什么?

(二)、防火墙的定义

事实上“防火墙”,就是一种将内网和公网(如Internet等外网)分离的的办法。实际上他就是一种隔离技术。他是一种范围,他能同意你“看中”的事物进入你的网络,同时把你“不认同”的隔离在外,这能很大程度上拦截那些不法分子。换种表达方式,防火墙不答应,你就无法访问Internet,同样的Internet也无法和你们进行通信。

防火墙的架构是一套独立的软硬件配置,基本上是在一台服务器上,由操作系统和网络防火墙应用软件组成的。它被应用在内网和Internet中,作为一种连接方式,这也是防御的第一个防线。

大多数的防火墙呢,基本上可以做到这些:一是限定其他人进入内网,排除掉非法用户和违法用户;二是组织侵入的人接近保护设施;三是限定用户,也就是我们,访问特殊站点;四是为监视Internet安全提供方便。正因为这些,所以防火墙正在成为控制对网络系统访问的非常流行的一种方法,这是对入侵者防备最大,最为安全的一种方式。

在理论上来说,防火墙其实可以说成是一个分离器,一个限定器。他很高效率的监察着内网和Internet中的任何行为,确保了了内网的安全。前面已经提到了防火墙分硬件型和软件型,硬件型的防火墙,里面所有数据都第一步都要先用硬件芯片进行测试,又或者是软件类的,这种类型的实在电脑上进行监管并实行的。对于个人用户来说呢,软件型更加方便实用,因为硬件型的其实也就是软件,只不过他是安装在芯片上的,这就导致他不占用计算机的处理时间,可是对个人用户软件型已经足够。

此从出现这种防火墙技术以来,他就是一直进步并且变化着的,许许多多不一样类型的防火墙,为我们的网络提供了一个可靠安全的屏障。

(三)、建立防火墙的步骤

服务访问规则,应用网关和验证工具等组成了防火墙。而创造一个令人放心的防火墙最主要的是要创造一个完整的,可靠的规则集。就好比通缉令出了差错,导致抓错人把真正的敌人错放了进来。配置错了防火墙的规则集,防火墙就不再防火了。在安全审计中,总是能听说或者了解到由于某个规则配置错了,而让花了大价钱买回来的防火墙变成一个没用的机器,从而让整个部门或者公司陷入困境。

完整的完成一个防火墙系统通常情况下需要这么几个步骤。第一步:制定安全策略,第二步:搭建安全体系结构,第三部:制定规则次序,第四步:落实规则集,第五步:注意更换控制,第六步:做好审计工作。

但是要引起我们重视的是规则这种东西是越简单越好,可能有人觉得矛盾,但是网络的头号敌人是错误配置。这么说的原因在哪,假如你不小心的对外公布了你的消息访问协议的时候,某些入侵者可能就会带着某些隐藏的信息,不完整的信息包通过你的防火墙,继而入侵你的系统。所以请你尽你最大的能力让你的规则集看起来做起来都很简单,我们不是机器难免会犯错,所以要想简单的理解和维护就要让规则尽可能少。要想得到好的准则最好呢时要少于三十条,一旦超越了五十条规则,你就不会成功。因为你要是有非常多的规则的时候,你就不只是要检查你的防火墙而是要检查一下你的安全系统结构,规则少,规则集就会好检查,检查方便了就能更快的排除错误,系统就越安全。规则少了cpu访问防火墙的时间就短,防火墙的效率就会上升。

二、防火墙的种类

(一)、按防火墙结构分

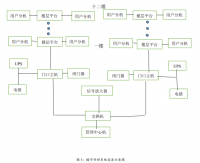

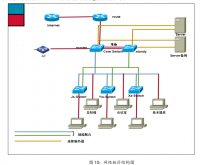

有的人认为防火墙的部署很简单,只要讲防火墙的LAN口和企业内部网连接,WAN口和外部网络连接就可以,其实这种看法是不正确的。不论什么都不能说的太绝对,所以都要按实际情况讨论,防火墙也是一样。根据用户的安全需求与防范目的,在实现具体的翻过墙结构时,应进行不同的部署。一般防火墙有四种结构类型:屏蔽路由器类,双宿主堡垒主机类,屏蔽主机类和屏蔽子网类防火墙。

1、屏蔽路由器防火墙

屏蔽路由器类结构是最初的方案,而且他并不是独立的,没有专用的防火墙设备,像前文中讲到的,他是寄人篱下,依托路由器,在原有的包过滤路由器上进行包过滤部署,所以又叫他屏蔽路由器防火墙。在这种结构中,内部网络的所有出入都必须通过包过滤路由器,路由器审核每个数据包,依据过滤规则决定接受还是拒绝数据包。

2、双宿主堡垒主机防火墙

双宿主结构是用一台不同的主机来完成的,这一台主机也被称为堡垒主机。有两个不一样的网络接口在这一台主机上,它一头接外网,另一头接内网以保护内网,所以叫他双宿主机。这台主机用处有很多,最主要的还是防火墙,还有其他的比如转送程序,运行服务等。

双宿主堡垒主机防火墙结构比第一种屏蔽路由器类的要好,因为双宿主堡垒主机的系统软件可用来日常检测系统日志、远程日志等其他日志,这对日后的检查很有用。但这不能帮助管理员确定是否有主机被入侵者入侵。

还有呢,这种防火墙出众的地方是,不允许IP层的通信,应用层数据共享以及代理服务可以实现两个网络间的通信。这种结构还应用于对许多内网或网段的安全防护,即一个堡垒主机可以一起连接着一个外网和很多个内网,因此堡垒主机上需要安装多个网卡。

隔开内部和外网的只有一个双宿柱主机,这也是此中结构的防火墙的缺点,要是黑客拿到双宿主的访问权,就能迅速控制内网。这就是为什么双宿主机上只能安装小的服务,并设置较低的权限,就是为了以免被攻击者控制后对内部网络造成大的危害。此外,双宿主机的角色决定了其性能,这非常重要,否则就会影响Internet对内网的访问。

3、屏蔽主机防火墙

这种结构的防火墙是一种特殊的,也不算是一种新的结构,他仅仅是将前两种结构的防火墙组合在了一起。也就是说屏蔽主机类的防火墙是由屏蔽路由器类和双宿主堡垒主机类构成的。

屏蔽主机防火墙有一个屏蔽路由器,屏蔽路由器最少也有一条路径,分别连接到不信赖的网络和堡垒主机上。该路由器为堡垒主机供应基础的服务那就是过滤,要想到达堡垒主机这些数据包都只有走路由器才能到达。也就是比堡垒主机型的路由器多一个过滤的步骤。

堡垒主机同样能够连接多个内网,只需安装多个网卡。

屏蔽主机防火墙的结构比包过滤防火墙要更加安全,因为他实现了网络层和应用层的安全,入侵者在进入内网之前不得不先入侵两个不一样的安全系统,这样对入侵者来说难度更大,相对我们也就是更加安全。并且外网只能通过堡垒主机,到内网的所有信息被阻挡住了。

不过有优点就有缺点,屏蔽主机防火墙也有一些小瑕疵,主要表现在这三个方面:第一、屏蔽路由器变成了安全关键点也可能变成网络流量的绊脚石。第二、防火墙是不是安全中十分重要的一点就是屏蔽路由器是不是配置对了。屏蔽路由器的路由表必一定要正确防护,避免的遭到黑客的篡改。第三、组织ICMP的重新定位,来避免黑客利用路由器把错误的ICMP重定向消息的应答来对网络进行破坏。

综上所述呢,在屏蔽主机防火墙结构中,堡垒主机有被绕过的可能,而只要堡垒主机被破坏,内网将完全袒露在外,这就是堡垒主机如此重要的原因。

4、屏蔽子网防火墙

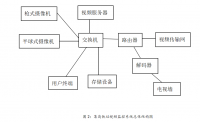

屏蔽子网防火墙也和屏蔽主机防火墙有着相同的构成,不过他是由一个或多个屏蔽路由器和堡垒主机,同时在内外网之间建立一个被隔离的子网,即DMZ区,这是当前应用最广泛的防火墙结构。

在屏蔽子网防火墙的结构中,存在着三道防线,这三道防线帮我们隔离掉大部分的潜在威胁。外部屏蔽路由器用于解决所有外部网络对DMZ区的联系,他只同意外网、沟通堡垒主机或DMZ区中对外开放的服务器,并防范来自外网的打击。内屏蔽路由处在DMZ区与内网中,提供第三层防御,他仅仅接收来自堡垒主机的包,支配着DMZ区到内网的访问,只同意内网访问DMZ区中的堡垒主机和服务器。

另外值得一提的是屏蔽网络子网防火墙系统的安全性很好,这是与其他三种结构的防火墙的进步之处。安全性很好从哪里体现呢,就是因为不管是外网访问内网的流量,还是内网访问外网的流量,都不许经过DMZ区子网并接受检查,这样可以极大的增强了系统的安全性。

堡垒主机上可运行代理服务,是最可能收到入侵的,一旦入侵者操控了它,可以屏蔽子网结构,在屏蔽路由器的保护下,可以确保内网的安全。当然,再好的防火墙也不是完美的,屏蔽子网防火墙结构也存在着两点不足,那就是价格和复杂性,它的安全性导致了它比其余结构所花的代价更高,以及堡垒主机的配置更加复杂。

目录

一、 防火墙的简介 2

(一)、防火墙的提出和发展阶段 2

(二)、防火墙的定义 2

(三)、建立防火墙的步骤 3

二、 防火墙的种类 4

(一)、按防火墙结构分 4

(二)、按防火墙技术来分 6

(三)、按防火墙的应用部署位置来讲 8

三、 防火墙的核心技术 9

(一)、包过滤技术 9

(二)、应用代理技术 10

(三)、状态监视 11

(四)、技术展望 11

四、 防火墙的功能 12

(一)、网络安全的屏障 12

(二)、强化网络安全策略 12

(三)、监控审计 12

(四)、防止内部信息的外泄 12

五、 新一代防火墙技术 13

(一)、为什么需要新一代防火墙技术 13

(二)、新一代防火墙的概念 14

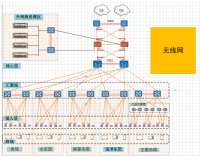

六、 入侵检测系统(IDS) 15

(一)、什么是入侵检测系统 15

(二)、入侵检测系统的重要性 16

(三)、入侵检测系统的分类 16

(四)、入侵检测的步骤 18

七、防火墙和入侵检测的关系 19

(一)、概念上的两者的区别 20

(二)、功能上各实现了什么 20

八、结论 20

参考文献 21

参考文献

[1]谢正兰,张杰.[M].西安:西安电子科技大学出版社,2018.4

[2]毕烨,吴秀梅.[M].北京:清华大学出版社,2017

[3]赵子举.浅谈入侵检测与防火墙技术.[P].[2019-3-20]https://www.xzbu.bysj1.com/8/view-6478055.htm

[4]陈伟.防火墙技术学习笔记.[P].[2019-3]http://blog.csdn..bysj1.com/sdgihshdv/article/details/78163591