防火墙及入侵检测技术研究

摘要:互联网络的蓬勃发展,方便了人们的工作和生活。但是,网络的不安全要素随着现代化网络应用的普遍提高,严峻地挑战了网络讯息的安全。对付这些日益严重的安全的威逼要挟,刚开始的网络安全技术是很难做到的。于是有必要开发专门的工具,来避免被这些不安全要素攻击。防火墙及入侵检测技术可以作为一种非常重要的技术拿来行使。

本文主要介绍了一些防火墙的技术、防火墙的基本类型和实现原理,对多种防火墙技术和防火墙体系结构的分类进行了比较。还介绍了Linux防火墙技术功能,在这里介绍的一些构造安全的解决方案实现过程能够为以后的防火墙构造提供一些借鉴。这种防火墙技术不仅可以使系统更具有灵活性和可扩展性,更使得系统的安全性得到提高。

关键词: 包过滤防火墙;Linux;网络安全;代理

The Research Of Firewall And Intrusion Detection Technology

Abstract: The vigorous development of the Internet to facilitate people's work and life. However, the network elements along with a general increase in insecurity modern network applications to the network posed a serious information security challenges. Network security technology has been difficult beginning to address these growing security coercion blackmail. So there is a need to develop specialized tools to avoid these unsafe elements attacks.

This paper describes the basic types of firewalls, firewall technology and implementation principle, a variety of firewall technology and classification firewall architectures are compared. It is also describes the Linux firewall technology function, some construct security solutions presented here can provide some reference implementation for future firewall configuration. This firewall technology can not only make the system more flexibility and scalability, but also makes the security of the system is improved.

Key words:packet filter firewall; Linux; network security; Proxy

目录

一、引言 2

(一)课题研究背景及意义 2

(二)Linux防火墙的介绍 3

1、防火墙的基本类型 3

2、应用网关 4

二、Linux防火墙技术 5

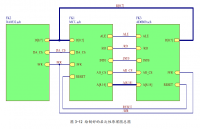

(一)网络地址转换(NAT)技术 5

(二)包过滤技术 6

三、Linux防火墙功能介绍 7

(一)包过滤功能 7

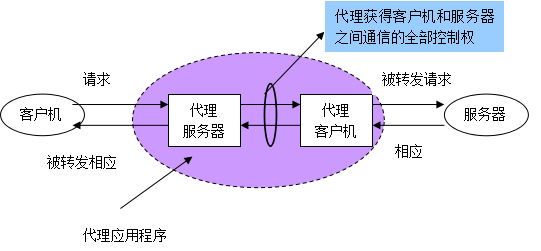

(二)代理服务功能 8

(三)包伪装 8

四、防火墙的原理与实现 9

(一)防火墙的实现原理 9

(二)构建防火墙步骤 10

(三)防火墙的实现过程 10

1、数据包的捕获与协议解码 10

2、规则库的解析和检测 10

(四)防火墙构造安全的解决方案 11

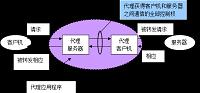

1、堡垒主机或双穴主机网关 11

2、被屏蔽主机网关 11

3、被屏蔽子网 12

五、结论 13

参考文献 14

参考文献

[1]戴宗坤,罗万伯,方勇等.信息安全实用技术[MJ].重庆:重庆大学出版社,2005

[2]博嘉科技.LINUX防火墙技术探险[M].北京:国防工业出版社,2002

[3]谢希仁.计算机网络(第四版)[M].北京:电子工业出版社,2003

[4]楚狂.网络安全与防火墙技术[M].北京:人民邮电出版社,2009

[5]顾巧.计算机网络安全[M].北京:北京科学出版社,2011

[6]吴功宜.计算机网络(第二版)[M].北京:清华大学出版社,2005

[7]Elizabeth D.Zwicky,OReilly.构建Internet防火墙(第二版)[M].北京:清华大学出版社,2009

[8]Richard Tibbs,Edward Oakes.防火墙与VPN原理与实践[M].北京:清华大学出版社,2010

[9]W.Richard Strassberg. TCP/IP详解 卷1协议[M].北京:人民邮电出版社,2007

[10]Heith E.Strassberg.防火墙技术大全[M].北京:机械工业出版社,2006

[11]黎连业,张维,向东明.防火墙及其应用技术[M].北京:清华大学出版社,2004

[12]阎慧.防火墙原理与技术[M].北京:机械工业出版社,2004

[13]王睿.网络安全与防火墙技术[M].北京:清华大学出版社,2000

[14]王伟编.防火墙原理与技术[M].北京:机械工业出版社,2010

http://www.bysj1.com/ http://www.bysj1.com/html/2475.html http://www.bysj1.com/html/5227.html