网络攻击与防范

网络攻击与防范

摘要:计算机发展越来越快了,一天二十四小时,我们大部分时间都在和网络打交道。互联网的诞生和发展改变了人类世界的生活方式。不过,现在的网络在藏着丰富资源的时候,也充斥着各种木马和病毒等,我们稍有不注意就可能会中招了,被攻击了。刚安装的新系统,几天以后就有可能开始频繁的死机或者是上网速度越来越慢了;有些木马或病毒竟然还能破坏电脑中的重要文件和盗取私人信息,时刻威胁着用户的隐私安全。我们应该要想到办法,来防范这些。论文的第一部分是绪论,介绍了网络安全和防范。论文的第二部分是实战黑客的一些命令,学会了如何使用这些命令。论文的第三部分是网络监听与防范,介绍了用Sniffer工具对FTP分析的抓包。论文的第四部分是木马的攻击与防范,介绍的是用天网防火墙禁止木马冰河的入侵和对百度网站的屏蔽。第五部分就是对文章的总结了。

关键词:计算机;网络攻击;防范;网络监听;木马

Network attack and defense

Abstract: The development of the computer is more and more fast, twenty-four hours a day, most of the time we are dealing with network. The naissance and development of Internet has changed the human way of life world. However, now the network when the hidden resource rich, but also filled with a variety of Trojans and viruses, our little attention may be caught, was attacked. The new system was installed, a few days later may have began to frequent crashes or the Internet more and more slowly; some Trojan or virus that can damage the important files in the computer and steal private information, always a threat to user privacy. We should think of a way to, to be on their guard. The first part is the introduction, introduces the network security and prevention. The second part of the paper is some command combat hackers,learn how to use these commands. The third part of the thesis is the network monitoring and prevention, the analysis of the FTP using Sniffer tools to capture. The fourth part of the paper is to attack and prevention of Trojan horse, is the introduction of intrusion by Skynet firewallagainst Trojan glacier and the Baidu site shielding. The fifth part is the summary of the article.

.Keywords: Computer; Network attacks; prevention; Network monitoring; Trojan horse

目录

一、绪论 3

(一)网络安全概述 3

(二)常见的网络攻击手段 3

(三)论文各章节的主要内容 4

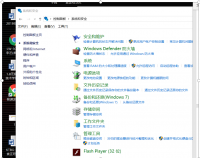

二、实战黑客常用命令 5

(一)Ping命令的使用 5

(二)查看对方计算机名、所在组、域和当前名称 6

(三)Netstat命令的使用 7

三、 网络监听与防范 9

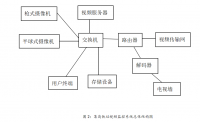

(一)网络监听概述 9

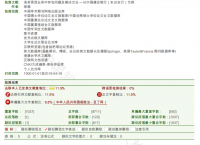

(二)网络监听的实践 10

(三)网络监听的防范 12

四、木马攻击与防范 13

(一)木马的概述 13

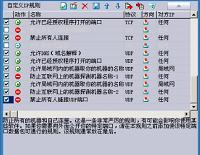

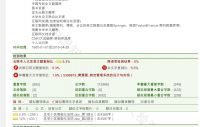

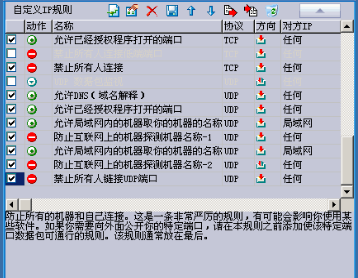

(二)天网防火墙的实践 13

(三)木马的防范 16

五、总结 18

六、参考文献 20

参考文献

[1]武新华.黑客攻防秘技实战解析[M].北京:中国人民大学出版社,北京科海电子出版社,2008

[2]孙建国 张国印.网络安全试验教程[M]. 北京:清华大学出版社,2011

[3]石志国 薛为民 尹浩.计算机网络安全教程实验指导[M].北京:清华大学出版社,北京交通大学出版社,2011

http://www.bysj1.com/ http://www.bysj1.com/html/5215.html http://www.bysj1.com/html/5215.html